Lecteur de contrôle d’accès

La performance d’un contrôle d’accès repose sur l’équilibre de plusieurs piliers clés. Parmi ces éléments se trouve la technologie de lecture qui assure la régulation et la surveillance des accès à une zone.

Le lecteur de contrôle d’accès constitue la partie visible du système de contrôle d’accès. Il doit être choisir avec le plus grand des soins pour garantir une sécurité optimale pour vos locaux, être fiable et résistant, tout en respectant les réglementations en vigueur. Et bien sûr, il doit permettre l’accès aux personnes autorisées, à chaque fois et en toutes circonstances.

Qu’est-ce qu’un lecteur de contrôle d’accès ?

Un lecteur de contrôle d’accès est un dispositif technologique essentiel pour réguler les entrées et sorties dans un espace déterminé. Visible dans de nombreux environnements professionnels, il s’agit de l’interface principale entre l’utilisateur et le système de contrôle d’accès. En authentifiant les personnes via un badge, une carte, un code ou des données biométriques, il permet d’assurer la sécurité des zones sensibles, tout en facilitant la gestion des flux d’accès. Grâce à des innovations constantes, ces lecteurs sont désormais plus performants et fiables, offrant une combinaison idéale entre praticité et robustesse.

Connectivité du lecteur

Filaire

Un système de câblage fait partie de l’infrastructure d’un bâtiment, et est généralement conçu lors de la construction de celui-ci. La stabilité est l’aspect prépondérant d’une connexion filaire. En effet, les lecteurs filaires peuvent bénéficier d’une transmission stable des données, sans risque de perte ou d’interruption.

Les lecteurs de contrôle d’accès filaires utilisent généralement des protocoles de communication câblés pour assurer une connexion stable et sécurisée. Les protocoles couramment utilisés incluent :

- RS-485 : Un standard de communication série utilisé pour les réseaux de données à courte distance. Il permet la communication bidirectionnelle (voir OSDP ci-dessous) et est souvent utilisé dans les systèmes de contrôle d’accès pour sa fiabilité et sa simplicité.

- Wiegand : Un protocole de communication largement utilisé dans les systèmes de contrôle d’accès. Il est apprécié pour sa simplicité et sa compatibilité avec de nombreux lecteurs et contrôleurs. Le protocole Wiegand transmet les données sous forme de bits, ce qui le rend robuste et fiable. Néanmoins, Il transmet les données d’identification en texte clair, ce qui le rend vulnérable aux interceptions et aux attaques par rejeu. De plus, il ne dispose pas de mécanismes de chiffrement ou d’authentification, ce qui peut permettre à des attaquants de capturer et de reproduire les données d’identification.

- Ethernet : Utilisé pour les réseaux locaux (LAN), Ethernet permet une communication rapide et fiable sur de longues distances. Ce protocole n’est utilisé que sur les systèmes où le contrôleur est intégré au lecteur (voir contrôle d’accès sans contrôleur)

- OSDP : OSDP (Open Supervised Device Protocol) est un protocole de communication sécurisé et bidirectionnel utilisé dans les systèmes de contrôle d’accès. Développé par la Security Industry Association (SIA), OSDP offre plusieurs avantages par rapport aux protocoles traditionnels comme Wiegand : sécurité, bidirectionnalité, supervision et flexibilité

Sans fil

Les lecteurs de contrôle d’accès sans fil offrent flexibilité d’installation, réduction des coûts de câblage et facilité de déplacement. Ils sont souvent utilisés sur des rénovations ou des extensions de bâtiments, lorsque les travaux sont câblage sont plus difficiles. Ils permettent une intégration simplifiée avec les systèmes existants et une gestion centralisée via des plateformes cloud. Comme toutes les technologies sans-fil, l’efficacité de celles utilisées par les lecteurs de contrôle d’accès dépend de la stabilité du réseau et du niveau de sécurité lié au risque cyber. De plus, la durée de vie des batteries peut être un facteur limitant pour certains modèles. Généralement peu résistants à l’effraction, ces lecteurs seront réservés aux accès intérieurs

Les protocoles sans fil couramment utilisés pour les lecteurs de contrôle d’accès incluent le Wi-Fi, le Bluetooth, le Zigbee et le Z-Wave. Chaque protocole a ses propres caractéristiques et avantages :

- Wi-Fi : Offre une large couverture et une haute bande passante, idéal pour les environnements nécessitant une connexion rapide et fiable.

- Bluetooth : Connu pour sa faible consommation d’énergie et sa facilité de pairage, souvent utilisé pour les dispositifs portables et les applications à courte portée.

- Zigbee : Efficace pour les réseaux maillés et les applications nécessitant une faible consommation d’énergie, couramment utilisé dans les systèmes de domotique.

- Z-Wave : Similaire à Zigbee, il est également utilisé dans les systèmes de domotique et offre une bonne pénétration des murs et des obstacles.

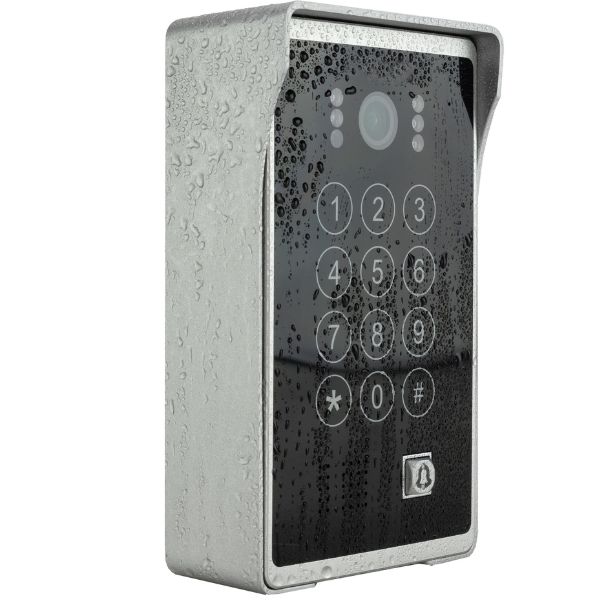

Hardware

La résistance, la fiabilité et la durabilité d’un lecteur doivent être adaptées aux contextes dans lesquels il se trouvera – bureau climatisé ou entrée exposée aux intempéries. Pour les intérieurs, privilégiez un lecteur intemporel et épuré, compatible avec votre design d’intérieur. En revanche, pour une utilisation extérieure – qui induit une exposition à la pluie, à la poussière ou aux températures extrêmes – un modèle résistant sera de mise.

Toutefois, comme le risque de dégradation ne concerne pas uniquement les facteurs naturels, il est important de considérer des mesures de protection contre le vandalisme de votre équipement. En l’occurrence, choisissez des lecteurs antivandales. Il existe des modèles robustes construits en acier inoxydable, en polycarbonate renforcé, etc. Ce type de conception dissuade toute tentative d’effraction et de sabotage.

Technologie

Selon le besoin et le niveau de sécurité escomptés, vous pouvez choisir entre :

| Type de solution | Description |

|---|---|

| Les lecteurs à badge | Ce type de lecteurs est omniprésent dans de très nombreuses zones. Pour cette technologie, vous avez le choix entre les badges RFID/NFC, les badges magnétiques, etc. Les badges RFID ou les badges NFC sont les plus appréciés aujourd’hui de par leur fonctionnement sans contact (via identification par radiofréquence). |

| Les claviers à code | Cette technologie est idéale pour les zones impliquant un contrôle ponctuel. Une solution à la fois économique et pratique. Comme elle ne nécessite aucun support physique, le risque de perte est minime, mais il faut veiller à noter les codes quelque part pour ne pas les oublier. |

| Les systèmes biométriques | Empreintes digitales et iris sont les données biométriques les plus exploitées dans ce type de technologie. Ces systèmes offrent un niveau de sécurité incomparable car il n’y a plus de risque d’oubli, de vol ou de perte des données d’accès. Nécessitant une autorisation spécifique de la CNIL, ils sont généralement utilisés dans les sites hautement sécurisés. |

| Les solutions combinées | Pour maximiser la sécurité, il est possible d’opter pour des lecteurs qui combinent deux ou plusieurs technologies à la fois : lecteur de badge couplé à un clavier à code et/ou un scanner biométrique, par exemple. Ainsi, le système est capable de répondre à des besoins spécifiques. On parlera dans ce cas d’identification MFA (Multi-Factor Authentication). |

Réglementation

En application du RGPD, toutes les structures demeurent responsables de la protection des données personnelles des collaborateurs, des visiteurs ou autres tiers soumis au contrôle d’accès. D’autre part, comme les données biométriques reposent sur une réalité biologique permanente, leur utilisation dans les lieux de travail est également encadrée par la loi.

Le traitement de ces “données sensibles” doit suivre des procédures de conformité :

- Justifier le besoin du dispositif biométrique

- Garantir la maîtrise du gabarit

- Justifier et documenter les choix effectués

Si un autre système de contrôle d’accès est suffisant, ou que les environnements à sécuriser ne sont pas particulièrement sensibles, l’utilisation des solutions biométriques n’est pas nécessaire. Par conséquent, une alternative moins intrusive devra être préférée.

32 rue de la gare

59269 ARTRES

03 27 27 10 03

contact@rce-sa.com

47 avenue Gaillardin

45200 MONTARGIS

02 38 85 62 78

contact-centre@rce-sa.com

Comment fonctionne un lecteur de contrôle d’accès ?

Le fonctionnement d’un lecteur de contrôle d’accès repose sur une interaction harmonieuse entre le matériel et un logiciel de contrôle d’accès sophistiqué. Lorsqu’un utilisateur présente un badge, une carte ou une empreinte biométrique, le lecteur envoie une demande d’identification au logiciel, qui vérifie les droits d’accès de la personne. Ce processus s’effectue en quelques millisecondes pour garantir une fluidité optimale. Selon le type de connexion (filaire ou sans fil), les données circulent via des protocoles sécurisés, tels que le RS-485, l’OSDP ou encore le Wi-Fi. Ce système intelligent permet de gérer en temps réel qui peut entrer et où, tout en enregistrant les accès pour assurer une traçabilité complète.

Les caméras avec IA embarquée sont également capables d’identifier des objets abandonnés ou ceux qui disparaissent dans un périmètre défini. Cette option de détection automatisée renforce l’efficacité du système en réduisant les marges d’erreur humaine. En effet, elle permet une réponse rapide aux menaces potentielles, aide à prévenir les vols et améliore la gestion des espaces surtout dans un stockage ou un entrepôt.

Parmi les gammes de fonctionnalités avancées d’une caméra avec IA embarquée, vous pouvez aussi retrouver la reconnaissance faciale, la détection de comportements anormaux, le comptage de personnes, la gestion de densité, la détection de plaques d’immatriculation, la reconnaissance de gestes, etc.

Toutefois, malgré tous les progrès qu’apportent la technologie, l’usage de l’IA est soumis à une réglementation stricte en France. Celles-ci ont été établies pour encadrer les pratiques de manière à assurer la protection de la vie privée, la prévention des abus/discriminations, le respect des libertés individuelles, la transparence et la responsabilité.

Sécurisez vos accès avec des solutions modernes et performantes

Chez RCE, nous proposons une large gamme de solutions adaptées à vos besoins professionnels. Nos lecteurs de contrôle d’accès combinent technologie de pointe, robustesse et design épuré. Ils sont conçus pour offrir une sécurité maximale, tout en garantissant une simplicité d’utilisation. En choisissant RCE, vous bénéficiez d’une expertise complète, de la conception du projet à la maintenance de vos équipements.

Le lecteur de badge pour contrôle d’accès

Le lecteur de badge professionnel est une solution classique mais toujours très efficace pour sécuriser vos espaces. Grâce à la technologie RFID ou NFC, il permet une identification sans contact, rapide et fiable. Ce type de contrôle d’accès par badge est particulièrement apprécié pour sa simplicité d’utilisation et son faible coût de maintenance. Chez RCE, nous vous proposons des modèles résistants, adaptés à un usage intérieur ou extérieur, avec des options antivandales pour une sécurité renforcée.

Le lecteur de carte pour contrôle d’accès

Avec un lecteur de carte magnétique pour contrôle d’accès, vous disposez d’une solution robuste et éprouvée. Ce type de lecteur est idéal pour des environnements où les accès doivent être simples à gérer mais sécurisés. Les lecteurs de carte pour contrôle d’accès proposés par RCE sont compatibles avec la plupart des systèmes existants, et leur design compact s’intègre facilement dans tout type d’espace. Ils constituent une solution économique pour les entreprises cherchant une technologie fiable.

Le lecteur biométrique pour contrôle d’accès

Pour les environnements hautement sécurisés, le lecteur biométrique pour contrôle d’accès représente la solution ultime. Basé sur des données uniques, comme les empreintes digitales ou la reconnaissance de l’iris, il élimine les risques de vol ou de perte d’identifiant. Nos modèles garantissent une précision exceptionnelle et un haut niveau de sécurité, tout en étant conformes aux réglementations sur les données sensibles. Grâce à ces lecteurs, vos accès sont non seulement sécurisés mais aussi impossibles à falsifier.

Quel est le prix d’un lecteur de contrôle d’accès ?

Le prix d’un lecteur de badge pour contrôle d’accès ou d’autres technologies varie selon leurs fonctionnalités et caractéristiques. Voici quelques estimations pour vous guider :

- Lecteurs de badge : entre 50 € et 250 €, selon la technologie utilisée (RFID/NFC) et les options de robustesse.

- Lecteurs de carte magnétique : entre 30 € et 150 €, une solution économique pour les besoins classiques.

- Lecteurs biométriques : entre 200 € et 1 500 €, en fonction des technologies embarquées (empreintes, reconnaissance d’iris, etc.).

Nos équipes chez RCE peuvent vous aider à choisir la solution la plus adaptée à vos besoins et à votre budget.

Faites confiance à RCE pour votre contrôle d’accès

Avec des années d’expertise dans le domaine de la sécurité, RCE est votre partenaire idéal pour tous vos projets de contrôle d’accès. Nous mettons à votre disposition une équipe de professionnels qualifiés, capable de vous accompagner de l’analyse de vos besoins à l’installation complète de vos systèmes. En optant pour RCE, vous bénéficiez :

- D’un service personnalisé, adapté aux spécificités de votre entreprise.

- D’un suivi rigoureux pour garantir la pérennité de vos installations.

- De solutions modernes, respectant les dernières normes en vigueur.

N’attendez plus pour sécuriser vos accès avec des équipements fiables et performants. Contactez RCE dès aujourd’hui pour un devis ou une consultation sur mesure, et laissez-nous vous offrir une tranquillité d’esprit totale.